1

Sift Security

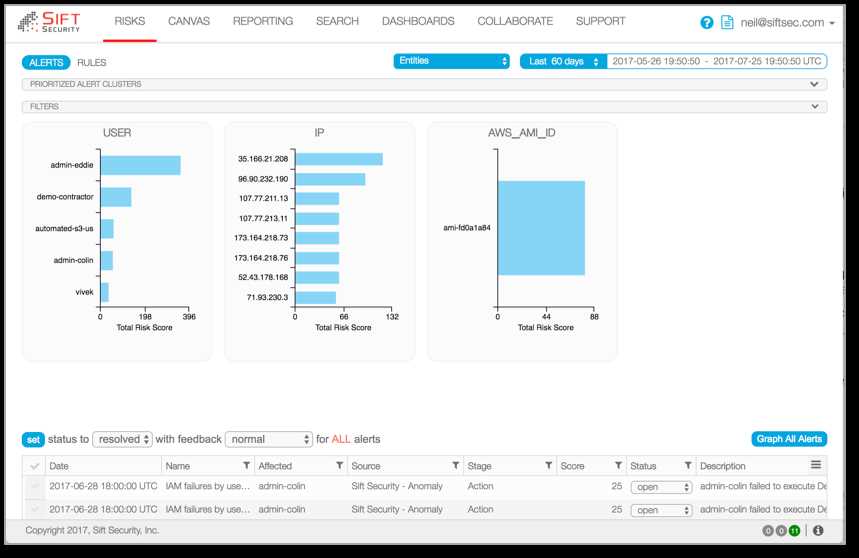

Mit Sift Security können SOC-, Incident Response- und Threat Hunting-Teams ihre Aufgaben schneller und mit weniger Frustration erledigen.Sift Security nutzt AI und Graph Analytics in einzigartiger Weise, um Bedrohungen zu priorisieren, Untersuchungen zu beschleunigen und Maßnahmen zu ergreifen.

- Bezahlte

- Self-Hosted

Zu den Produkten von Sift Security gehören: Cloudhunter: Eine Plattform zur Erkennung und Überwachung von Cloud-Sicherheitsbedrohungen, die maschinelles Lernen verwendet, um Vorfälle in der Cloud zu erkennen und zu visualisieren.Dieses Produkt ist als SaaS-Lösung oder als AMI (Amazon AWS) erhältlich.SIEM der nächsten Generation: Eine SIEM-Plattform für Unternehmen, die intelligentes maschinelles Lernen verwendet, um Sicherheitsvorgänge mit Big-Data-Sicherheitsanalysen, -visualisierung und -automatisierung zu versehen.

Webseite:

http://www.siftsecurity.comEigenschaften

Kategorien

Alternativen zu Sift Security für alle Plattformen mit einer Lizenz

1

Beacon (AWS Cloud Security on Slack)

Überprüft Ihr AWS-Ökosystem regelmäßig über Slack auf Sicherheitslücken.Mit Beacon können Sie Ihr AWS-Ökosystem vor Sicherheitslücken schützen, indem Sie automatische Scans und On-Demand-Scans ausführen und Ergebnisse in Slack veröffentlichen.

0

Threat Stack

Threat Stack hilft Ihnen, Ihre Cloud vor Eindringlingen und Datenverlust zu schützen, indem es kontinuierlich überwacht und Einblicke in Ihre Systemaktivität gewährt.

- Bezahlte

- Web

0

Evident.io

Die Evident Security Platform rationalisiert und optimiert das Verwundbarkeits- und Risikomanagement.

- Bezahlte

- Self-Hosted

0

Change Auditor Dell Software

Vollständige Änderungsprüfung in Echtzeit, detaillierte Forensik und umfassende Berichterstellung zu allen wichtigen Konfigurations-, Benutzer- und Administratoränderungen für Ihre Windows-Umgebung und darüber hinaus.