0

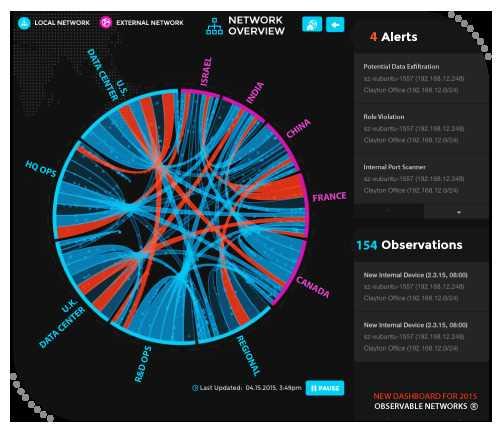

Unsere Dynamic Endpoint Modeling-Lösung bietet wichtige Sicherheitsinformationen zu Ihren Netzwerkendpunkten.Mit dieser Einsicht wissen Sie immer: - Normale Gerätefunktionen und Kommunikationsmuster - Normale Gerätezugriffe und Datenbewegungen - Normale Netzwerkaktivitäten basierend auf früheren Verhaltensweisen, ähnlichen Geräten und den Regeln des Netzwerks - Wenn ein Geräteverhalten von der Norm abweicht

Webseite:

http://www.observable.netEigenschaften

Kategorien

Observable-Alternativen für Linux

158

Zabbix

Sammeln und analysieren Sie genaue Statistiken und Leistungskennzahlen, visualisieren Sie diese, informieren Sie sich unverzüglich über aktuelle und potenzielle Probleme und profitieren Sie von unserer bewährten beruflichen Entwicklung und Unterstützung.

- Kostenlose

- Self-Hosted

- OpenBSD

- FreeBSD

- Linux

84

FileCloud

Benötigen Sie eine eigene lokale Dropbox- oder Box.net-ähnliche Cloud-Lösung?Holen Sie sich FileCloud!

42

33

20

19

Nagios Log Server

Nagios Log Server ist eine leistungsstarke Protokollüberwachungs- und -verwaltungsanwendung der Enterprise-Klasse, mit der Unternehmen Protokolle von jedem beliebigen Standort aus schnell und einfach anzeigen, sortieren und konfigurieren können.

- Bezahlte

- Self-Hosted

- Windows

- Web

- Linux

19

12

NetworkMiner

NetworkMiner ist ein Network Forensic Analysis Tool (NFAT) für Windows.NetworkMiner kann PCAP-Dateien analysieren und übertragene Dateien und Zertifikate aus PCAP-Dateien mit HTTP, FTP, SMB, SMB2, TFTP und verschiedenen anderen Protokollen neu generieren / zusammensetzen.

4

2

2

LANGuardian

LANGuardian ist die erste und einzige Deep Packet Inspection-Software (DPI), die SMB-Netzwerkmanagern Informationen über die Ursache von Netzwerk- und Benutzeraktivitäten liefert.

2

ConnectWise Automate

Überwachung, Automatisierung und Verwaltung von Unternehmen.Plattformübergreifend.Kann in andere ConnectWise-Produkte integriert werden.Früher bekannt als Labtech.

2

PacketSled

PacketSled ist die nächste Generation der Netzwerk-Forensik und der Erkennung von Sicherheitslücken.

2