42

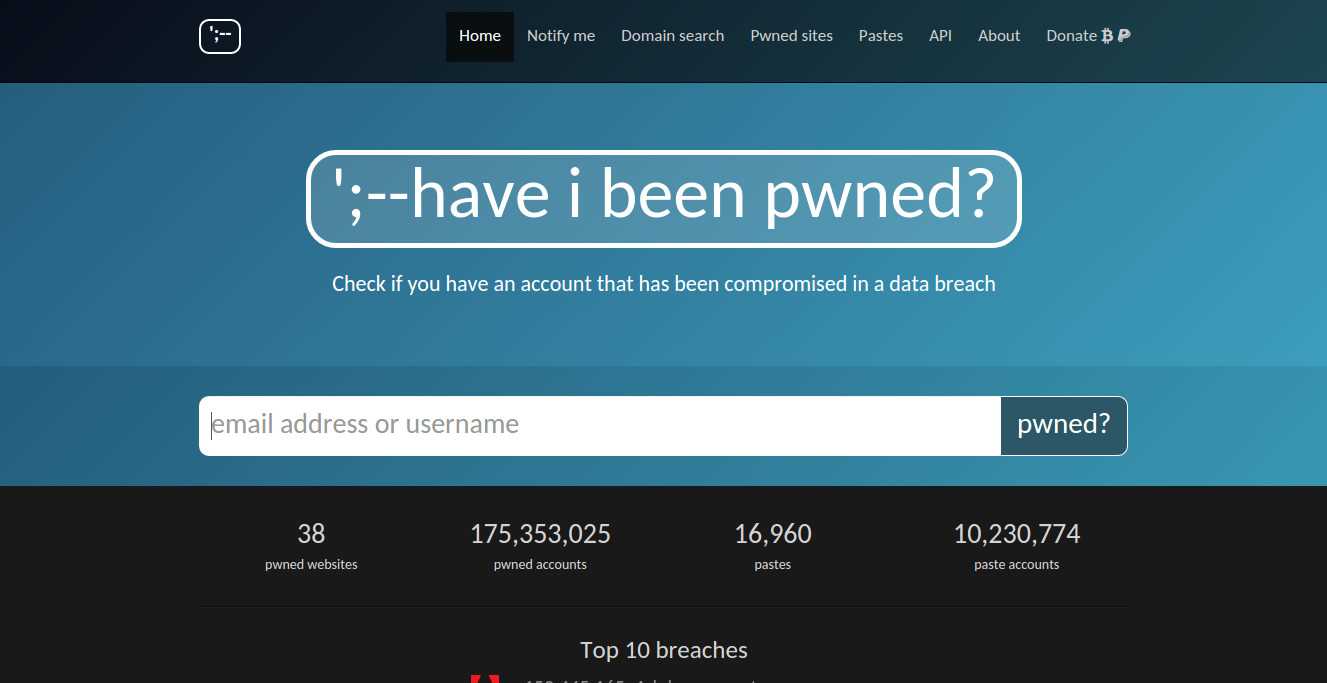

Worum geht es auf der Website?Diese Website entstand nach der damals größten Einzelverletzung von Kundenkonten - Adobe.Ich habe oft nach einem Verstoß die Anmeldeinformationen der Benutzer analysiert und immer wieder dieselben Konten gefunden, oft mit denselben Passwörtern, wodurch die Opfer einem weiteren Risiko ausgesetzt waren, dass ihre anderen Konten kompromittiert wurden.Die Seite mit den häufig gestellten Fragen (FAQs) wird ausführlicher beschrieben, aber alle Daten auf dieser Website stammen aus "Sicherheitsverletzungen", bei denen Daten Personen ausgesetzt sind, die sie nicht hätten anzeigen können.Warum die Seite bauen?Diese Seite dient für mich in erster Linie zwei Zwecken: Erstens bietet sie offensichtlich einen Service für die Öffentlichkeit.Datenschutzverletzungen sind weit verbreitet und viele Menschen schätzen den Umfang oder die Häufigkeit ihres Auftretens nicht.Durch die Zusammenfassung der Daten hier hoffe ich, dass dies nicht nur den Opfern hilft, von Kompromissen bei ihren Konten zu erfahren, sondern auch die Schwere der Risiken von Online-Angriffen auf das heutige Internet hervorhebt.Zweitens bot mir die Site einen hervorragenden Anwendungsfall, um eine Reihe von Technologien auf Herz und Nieren zu prüfen und meine praktischen Fähigkeiten auf dem neuesten Stand zu halten.Projekte wie dieses sind eine hervorragende Möglichkeit, um relevant zu bleiben, da sich mein Tagesgeschäft zunehmend mehr auf das Software-Management und weniger auf das eigentliche Bauen von Dingen konzentriert (was ich zufällig liebe!). Es war eine enorm erfüllende Reise, die ich andere eingeladen habe, sich mir anzuschließenIch möchte über diesen Prozess häufig ausführlich bloggen, da sich die Website im Laufe der Zeit unweigerlich weiterentwickelt.

Webseite:

https://haveibeenpwned.comEigenschaften

Kategorien

Alternativen zu Have I been pwned? für alle Plattformen mit einer Lizenz

10

Have I Been Sold?

Wurde ich verkauft?ist ein kostenloser Dienst, mit dem Sie in unserer Datenbank gekaufter E-Mails nachsehen können, ob jemand Ihre Kontaktinformationen verkauft hat.

- Kostenlose

- Web

7

DeHashed

DeHashed ist die größte und schnellste Suchmaschine für Datenschutzverletzungen.Sie können nach IP-Adresse, E-Mail, Benutzername, Name, Telefon, VIN, Adresse und mehr suchen!Wir haben echte Wildcard- und Dork-Nutzung und bieten ein echtes Suchmaschinenerlebnis!Es ist auch kostenlos !.

- Freemium

- Web

7

Firefox Monitor

Firefox Monitor rüstet Sie mit Tools aus, um Ihre persönlichen Daten zu schützen.Finden Sie heraus, was Hacker bereits über Sie wissen, und lernen Sie, ihnen einen Schritt voraus zu sein.

- Kostenlose

- Web

4

3

LeakedSource

Wurdest du gehackt?Durchsuchen Sie Hunderte von durchgesickerten Datenbanken wie LinkedIn, 000webhost, Neopets und Mate1 nach Name, E-Mail, IP-Adresse und Telefonnummer!

- Freemium

- Web

2

2

2

We Leak Info

We Leak Info ist die weltweit schnellste und größte Suchmaschine für Datenschutzverletzungen.We Leak Info unterstützt Sie bei der Sicherung Ihres Online-Lebens.Suchen Sie nach einem beliebigen Benutzernamen, einer E-Mail-Adresse, einem Kennwort, einem Hash, einer IP-Adresse oder einem Namen.

- Freemium

- Web

1

Hacked Leaks Checker

Überprüfen Sie die Kontosicherheitsprobleme in Bezug auf gestohlene Daten, die Hackern ermöglichen könnten, Ihre privaten Daten zu verletzen.

- Kostenlose persönliche

- Android

1

Spybot Identity Monitor

Verschaffen Sie sich einen Überblick darüber, wo Ihr Konto durchgesickert ist.Überprüfen Sie, ob Ihre Informationen bereits in der Hand von Hackern sind.Es sind Ihre Daten - Sie verdienen es zu wissen !.

- Kostenlose

- Windows

0

LEAKED.SITE

LEAKED.SITE ist eine Website, die KOSTENLOSE HACKER-TOOLS wie DB Search, Skype Resolves und mehr anbietet - Datenbanken, die jede Woche hochgeladen werden

- Freemium

- Web

0